Open-Source-Sicherheit: Wie DATUREX mit BunkerWeb und Pangolin die DSGVO-Compliance härtet

Open-Source-Sicherheit: Wie DATUREX mit BunkerWeb und Pangolin die DSGVO-Compliance härtet

Zuletzt aktualisiert am 8. April 2026

Einleitung: Wenn „gut gemeint“ nicht sicher genug ist

Im Datenschutzrecht ist der Begriff „Stand der Technik“ (Art. 32 DSGVO) der Maßstab aller Dinge. Viele Unternehmen riskieren Bußgelder und Datenlecks, weil sie Webanwendungen ohne ausreichende Schutzschichten ins Internet stellen.

Aktualisierung 2026: Dieser Artikel wurde aktualisiert und beruecksichtigt die NIS-2-Richtlinie, die verschaerfte Cybersicherheitsanforderungen fuer Unternehmen in kritischen Sektoren bringt und die Bedeutung von Open-Source-Sicherheitsloesungen weiter unterstreicht.

Wir bei der DATUREX GmbH setzen auf eine Strategie, die maximale Transparenz mit harter Abwehr vereint. Unsere Werkzeuge der Wahl: BunkerWeb als Web Application Firewall und Pangolin als Identity-Aware Tunneled Reverse Proxy. Warum wir diese Open-Source-Lösung seit Jahren erfolgreich nutzen und auch unseren Mandanten empfehlen (sofern keine Konzernvorgaben bestehen), erklären wir in diesem Deep Dive.

DATUREX GmbH stellt Ihnen einen externen Datenschutzbeauftragten nach Art. 37 DSGVO — inklusive Audit, Schulungen, VVT-Pflege und Datenpannen-Meldung. Kostenlose Ersteinschätzung in 30 Minuten.

→ Leistungen ansehenErsteinschätzung anfragen1. BunkerWeb: Der Schutzschild gegen die OWASP Top 10

Bevor Daten Ihre Anwendung erreichen, müssen sie gefiltert werden. Standard-Firewalls reichen hier oft nicht aus. BunkerWeb agiert als intelligenter Türsteher auf Applikationsebene.

(Bildunterschrift: Echtzeit-Abwehr: Das BunkerWeb-Dashboard visualisiert verhinderte Angriffe, bevor sie Schaden anrichten.)

Warum BunkerWeb für den Datenschutz zentral ist:

- Integrität der Daten: BunkerWeb erkennt Angriffe wie SQL-Injections oder Cross-Site-Scripting (XSS) automatisch. Das verhindert, dass Angreifer Datenbanken auslesen oder manipulieren.

- Verfügbarkeit (DDoS-Schutz): Durch intelligentes Bot-Management bleibt Ihre Anwendung auch unter Last erreichbar – eine Grundanforderung der DSGVO.

- Security through Obscurity: Es entfernt technische Header, die Angreifern verraten könnten, welche Server-Software Sie nutzen.

DATUREX-Expertise: Wir konfigurieren BunkerWeb so, dass es „False Positives“ minimiert, aber bei echten Bedrohungen sofort die IP-Adresse des Angreifers sperrt.

2. Pangolin: Zero Trust und unsichtbare Tore

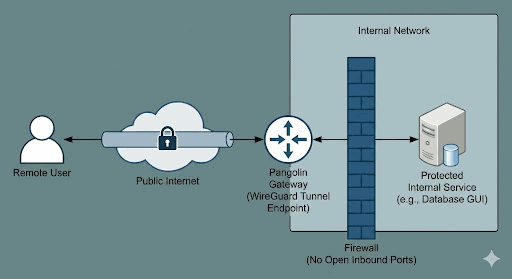

Das größte Risiko für interne Tools (wie Dashboards, Datenbank-GUIs oder Wikis) sind offene Ports. Die klassische Lösung „VPN“ ist oft träge und schwer zu verwalten. Hier revolutioniert Pangolin die Infrastruktur.

Pangolin ist mehr als eine UI – es ist ein Identity-Aware Tunneled Reverse Proxy, basierend auf der WireGuard®-Technologie.

(Bildunterschrift: Keine offenen Ports: Pangolin tunnelt den Zugriff sicher über WireGuard®.)

Der technische Clou für die Compliance:

- Keine offenen Ports: Dank der Tunnel-Technologie müssen Sie keine Ports in der Firewall öffnen. Die Anwendung ist im Internet quasi „unsichtbar“.

- Identity First: Bevor ein Nutzer die Anwendung überhaupt sieht, muss er sich gegenüber Pangolin authentifizieren (z.B. via OIDC/SSO).

- Kontext-Zugriff: Wir können Regeln definieren wie: „Zugriff auf die Kundendatenbank nur mit 2-Faktor-Authentifizierung (MFA) und nur von deutschen IP-Adressen.“

Dies setzt das Prinzip Privacy by Design technisch perfekt um.

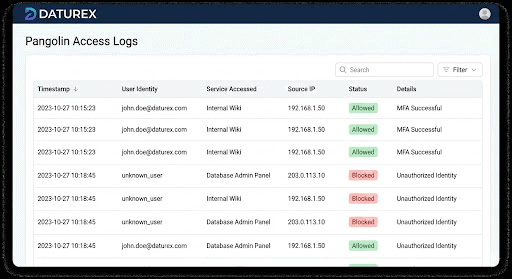

3. Auditierbarkeit: Der Traum jedes Datenschutzbeauftragten

Ein sicheres System nützt wenig, wenn Sie im Ernstfall (Data Breach) nicht nachweisen können, was passiert ist. Die Rechenschaftspflicht (Accountability) verlangt Protokolle.

(Bildunterschrift: Lückenlose Nachweiskette: Wer hat wann auf welchen Dienst zugegriffen?)

Die Kombination aus BunkerWeb und Pangolin liefert der DATUREX GmbH die nötige Transparenz für Audits:

- Wer? Pangolin protokolliert genau, welche Identität (User) zugegriffen hat.

- Was? BunkerWeb protokolliert, welche schadhaften Payloads abgefangen wurden.

- Wann? Zeitstempel ermöglichen eine exakte forensische Analyse.

Anstatt in kryptischen Textdateien auf dem Server zu suchen, bieten beide Tools moderne Dashboards, die wir für regelmäßige Sicherheitsüberprüfungen nutzen.

4. Warum wir auf Open Source & Self-Hosted setzen

Datenschutz bedeutet auch Datensouveränität.

(Bildunterschrift: Ihre Daten, Ihre Kontrolle: Self-hosted Open Source statt Cloud-Abhängigkeit.)

- Kein Drittland-Transfer: Da wir BunkerWeb und Pangolin „Self-Hosted“ betreiben, fließen keine Metadaten über den Traffic an US-Cloud-Anbieter. Dies erleichtert die Einhaltung der Compliance massiv.

- Kosteneffizienz: Wir investieren das Budget lieber in Konfiguration und Härtung als in teure Lizenzgebühren für proprietäre Boxen.

- Community Security: Der Quellcode ist offen. Sicherheitslücken werden oft schneller gefunden und gefixt als bei geschlossener Software.

5. Vergleich mit kommerziellen Lösungen

Viele Unternehmen stehen vor der Frage: Warum Open Source, wenn es etablierte kommerzielle Web Application Firewalls gibt? Der Vergleich zeigt klare Unterschiede:

| Kriterium | BunkerWeb + Pangolin (Open Source) | Kommerzielle WAF (z.B. Cloudflare Enterprise, AWS WAF) |

|---|---|---|

| Kosten | Kostenlos (nur Hosting-Kosten) | 500–5.000 €/Monat je nach Anbieter |

| Datenhoheit | Volle Kontrolle, Self-Hosted | Daten fließen über Anbieter-Infrastruktur |

| Drittstaatentransfer | Kein Transfer, EU-Server | Häufig US-basierte Verarbeitung |

| Transparenz | Quellcode offen einsehbar | Proprietär, Black Box |

| Anpassbarkeit | Vollständig konfigurierbar | Auf Anbieter-Optionen beschränkt |

| DSGVO-Dokumentation | Eigene Logs, volle Kontrolle | Abhängig vom Anbieter-Reporting |

| Einrichtungsaufwand | Höher (Docker-Expertise nötig) | Geringer (Managed Service) |

| Support | Community + eigene Expertise | Professioneller Support inkl. |

Für Unternehmen, die Datensouveränität und DSGVO-Compliance priorisieren, bieten Open-Source-Lösungen klare Vorteile. Die höhere Einstiegshürde wird durch die langfristige Kostenersparnis und die vollständige Kontrolle über die Datenverarbeitung mehr als kompensiert.

6. Praktische Implementierung: Docker-basierte Architektur

Die Stärke von BunkerWeb und Pangolin liegt in ihrer Container-basierten Architektur. Beide Tools lassen sich in wenigen Minuten mit Docker Compose bereitstellen und in bestehende Infrastrukturen integrieren.

Typischer Aufbau für ein DSGVO-konformes Setup:

- Reverse Proxy Layer (BunkerWeb): Filtert eingehenden Traffic, blockiert bekannte Angriffsmuster und verwaltet SSL-Zertifikate automatisch via Let’s Encrypt

- Authentifizierungs-Layer (Pangolin): Verwaltet den Zugriff auf interne Dienste über Identity-Aware Tunneling — ohne offene Ports

- Anwendungs-Layer: WordPress, Nextcloud, Wiki oder andere Dienste laufen isoliert in eigenen Containern

- Monitoring-Layer: Prometheus und Grafana überwachen die Systemgesundheit und generieren Audit-Logs

Diese Schichtarchitektur folgt dem Prinzip der Defense in Depth — ein Angreifer muss mehrere Sicherheitsschichten überwinden, bevor er an die eigentlichen Daten gelangen kann. Für den Datenschutzbeauftragten bedeutet dies: Die technisch-organisatorischen Maßnahmen nach Art. 32 DSGVO sind auf höchstem Niveau implementiert.

7. NIS-2-Richtlinie: Verschärfte Anforderungen ab 2025

Mit der NIS-2-Richtlinie verschärft die EU die Cybersicherheitsanforderungen für Unternehmen in kritischen Sektoren erheblich. Betroffen sind unter anderem Energieversorger, Gesundheitseinrichtungen, digitale Infrastruktur und viele weitere Branchen. Die Richtlinie verlangt:

- Risikomanagement: Systematische Identifizierung und Bewertung von Cyberrisiken

- Vorfallmanagement: Meldepflicht für Sicherheitsvorfälle innerhalb von 24 Stunden

- Lieferkettensicherheit: Überprüfung der Sicherheit von Zulieferern und Dienstleistern

- Geschäftsleitungshaftung: Persönliche Verantwortung der Geschäftsführung für Cybersicherheit

Open-Source-Lösungen wie BunkerWeb und Pangolin unterstützen Unternehmen dabei, diese Anforderungen kosteneffizient zu erfüllen. Durch die vollständige Transparenz des Quellcodes, die lückenlose Protokollierung und die EU-basierte Datenverarbeitung bieten sie eine revisionssichere Grundlage für die NIS-2-Compliance.

8. Häufige Angriffsmuster und wie BunkerWeb sie abwehrt

Im Alltag eines Datenschutzbeauftragten sind Cyberangriffe keine theoretische Gefahr, sondern tägliche Realität. BunkerWeb schützt gegen die häufigsten Angriffsvektoren:

SQL-Injection: Angreifer versuchen, über Eingabefelder in Kontaktformularen oder Suchfeldern schädliche Datenbankbefehle einzuschleusen. BunkerWeb erkennt diese Muster in Echtzeit und blockiert die Anfrage, bevor sie die Datenbank erreicht. Bei unseren Mandanten werden täglich durchschnittlich 50 bis 200 SQL-Injection-Versuche abgefangen.

Cross-Site-Scripting (XSS): Schädliche JavaScript-Codes werden in Webseiten eingebettet, um Benutzerdaten abzugreifen oder Sessions zu übernehmen. BunkerWeb filtert verdächtige Skripte automatisch heraus und verhindert so den Diebstahl von Session-Cookies oder Zugangsdaten.

Brute-Force-Angriffe: Automatisierte Login-Versuche auf WordPress-Administrationsseiten gehören zu den häufigsten Angriffen. BunkerWeb limitiert die Anmeldeversuche pro IP-Adresse und sperrt Angreifer nach wiederholten Fehlversuchen automatisch für einen konfigurierbaren Zeitraum.

Directory Traversal: Angreifer versuchen, auf Dateien außerhalb des Webverzeichnisses zuzugreifen — etwa Konfigurationsdateien mit Datenbankpasswörtern. BunkerWeb erkennt und blockiert solche Pfadmanipulationen zuverlässig.

Bot-Management: Neben schadhaften Bots filtern wir auch aggressive Crawler, die Serverressourcen beanspruchen und die Website-Performance verschlechtern. Legitime Suchmaschinen-Crawler wie Googlebot werden dabei selbstverständlich durchgelassen.

9. Datenschutzrechtliche Vorteile von Self-Hosted-Sicherheitslösungen

Aus Sicht des Datenschutzbeauftragten bieten self-hosted Sicherheitslösungen wichtige rechtliche Vorteile gegenüber Cloud-basierten Alternativen:

- Keine Auftragsverarbeitung nötig: Da alle Daten auf eigener Infrastruktur verarbeitet werden, entfällt die Notwendigkeit eines Auftragsverarbeitungsvertrags für die WAF-Funktionalität

- Vereinfachtes Verzeichnis der Verarbeitungstätigkeiten: Weniger externe Empfänger bedeuten weniger Dokumentationsaufwand

- Kein Schrems-II-Risiko: Keine Abhängigkeit von US-Anbietern, keine Unsicherheit bezüglich des EU-US Data Privacy Framework

- Volle Kontrolle über Löschfristen: Logs und Zugriffsprotokolle können exakt nach den Vorgaben des Löschkonzepts verwaltet werden

- Nachweisbare TOM: Die technisch-organisatorischen Maßnahmen sind vollständig dokumentierbar und auditierbar

Diese Vorteile machen BunkerWeb und Pangolin nicht nur zu einer technisch überlegenen Lösung, sondern auch zu einem Compliance-Beschleuniger für Unternehmen, die Wert auf nachweisbare DSGVO-Konformität legen.

Häufig gestellte Fragen zu Open-Source-Sicherheitslösungen

Ist Open-Source-Software weniger sicher als kommerzielle Produkte?

Nein — im Gegenteil. Open-Source-Software wird von einer weltweiten Community überprüft. Sicherheitslücken werden oft schneller entdeckt und behoben als bei proprietärer Software, wo nur ein kleines internes Team den Code kennt. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt ausdrücklich den Einsatz von Open-Source-Komponenten in sicherheitskritischen Bereichen.

Brauche ich spezielles Know-how für BunkerWeb und Pangolin?

Grundkenntnisse in Docker und Linux-Administration sind empfehlenswert. Für die Ersteinrichtung und Konfiguration unterstützt die DATUREX GmbH Unternehmen mit einer professionellen Implementierung. Danach lässt sich das System über intuitive Web-Dashboards verwalten — ohne tiefgreifende technische Kenntnisse.

Wie häufig müssen BunkerWeb und Pangolin aktualisiert werden?

Sicherheitsupdates sollten zeitnah eingespielt werden — idealerweise innerhalb von 48 Stunden nach Veröffentlichung. Beide Projekte nutzen Container-basierte Deployment-Strategien, die ein Update auf einen einzigen Docker-Pull-Befehl reduzieren. Automatisierte Update-Pipelines minimieren den manuellen Aufwand zusätzlich.

Kann BunkerWeb parallel zu Cloudflare eingesetzt werden?

Ja. In unserer eigenen Infrastruktur setzen wir BunkerWeb als lokale WAF hinter Cloudflare ein. Cloudflare übernimmt dabei die DDoS-Mitigation und das CDN, während BunkerWeb die anwendungsspezifische Filterung auf Applikationsebene durchführt. Diese mehrschichtige Architektur bietet den bestmöglichen Schutz.

Fazit: Sicherheit als Wettbewerbsvorteil

Der Einsatz von BunkerWeb und Pangolin ist für die DATUREX GmbH kein Selbstzweck, sondern eine strategische Entscheidung für höchste Datensicherheit. Wir schützen damit nicht nur unsere eigene Infrastruktur, sondern befähigen auch unsere Mandanten, technische Compliance (TOMs) auf Enterprise-Niveau umzusetzen – ohne Enterprise-Kosten.

Sie wollen Ihre Webanwendungen auf den Prüfstand stellen?

Wir unterstützen Sie gerne bei der Architekturplanung und Integration dieser Tools in Ihre bestehende Docker- oder Server-Landschaft.

Professionelle Datenschutz-Unterstützung für Ihr Unternehmen

Als erfahrene Datenschutzexperten unterstützen wir Sie bei allen Anforderungen der DSGVO. Unsere Leistungen im Überblick:

- DSGVO-Beratung – Individuelle Beratung für Ihr Unternehmen

- Verarbeitungsverzeichnis – Professionelle Erstellung und Pflege

- Technisch-organisatorische Maßnahmen – TOM nach DSGVO

- Datenschutz-Schulungen – Mitarbeiterschulungen und Awareness

Verwandte Beiträge

Professioneller Datenschutz für Ihr Unternehmen

Die DATUREX GmbH ist Ihr zertifizierter externer Datenschutzbeauftragter — bundesweit, persönlich und DSGVO-konform. Ab 250 €/Monat.