Nowe zmiany w zakresie ochrony danych i ich wpływ na zewnętrznych inspektorów ochrony danych

Przeżywamy okres szybkich zmian w zakresie ochrony danych, które mają znaczący wpływ na rolę i obowiązki zewnętrznych inspektorów ochrony danych. Biorąc pod uwagę złożoność przepisów o ochronie danych, w tym RODO, ważne jest, aby...

Audyty ochrony danych przeprowadzane przez zewnętrznych inspektorów ochrony danych

Żyjemy w erze cyfryzacji, w której ochrona danych osobowych jest w centrum uwagi bardziej niż kiedykolwiek. Jako firma ponosimy ogromną odpowiedzialność za ochronę prywatności naszych klientów i pracowników. To właśnie w tym obszarze audyty ochrony danych przez...

Studia przypadków: Udana współpraca z zewnętrznym inspektorem ochrony danych

W dobie cyfryzacji bezpieczeństwo danych odgrywa coraz ważniejszą rolę. Firmy stają przed poważnymi wyzwaniami, którym często nie są w stanie sprostać samodzielnie. Studia przypadków pokazują, że współpraca z zewnętrznym...

Rola i obowiązki zewnętrznego inspektora ochrony danych

Żyjemy w czasach, w których ochrona danych i zgodność z RODO mają ogromne znaczenie. Wraz z wprowadzeniem ogólnego rozporządzenia o ochronie danych (RODO) i aktualizacją niemieckiej federalnej ustawy o ochronie danych (BDSG), znaczenie inspektora ochrony danych,...

Wywiady z zewnętrznymi inspektorami ochrony danych

Zapewnienie zgodności z RODO jest dla nas kluczowym obowiązkiem. W tym kontekście rozmowy z zewnętrznymi inspektorami ochrony danych odgrywają ważną rolę, ponieważ pozwalają nam zaangażować ekspertów posiadających niezbędną wiedzę i doświadczenie.

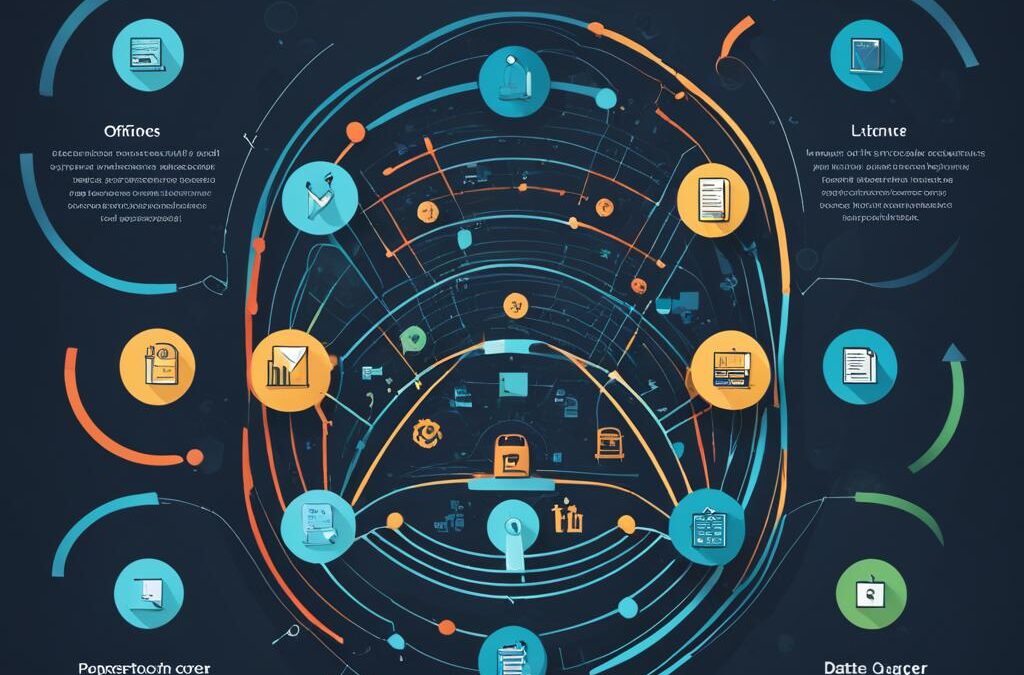

Porównanie: zewnętrzny vs. wewnętrzny inspektor ochrony danych

Często stajemy przed decyzją, czy lepszym wyborem dla naszej firmy będzie wewnętrzny czy zewnętrzny inspektor ochrony danych. Wybór ten dotyczy nie tylko zgodności z ogólnym rozporządzeniem o ochronie danych, ale ma również...

Sztuczna inteligencja i ochrona danych: nowe wyzwania w 2024 r.

Jesteśmy u progu nowego roku innowacji i transformacji technologicznej. Zaawansowany świat sztucznej inteligencji (AI) wciąż się rozwija, przynosząc ze sobą spektakularne przełomy i potencjał optymalizacji. Jednak z każdym nowym...

Samoobsługowe portale ochrony danych: Innowacje dla użytkowników i firm

Żyjemy w czasach, w których ochrona danych i prywatność cyfrowa są najważniejszymi priorytetami. Z dumą prezentujemy najnowsze osiągnięcia w dziedzinie samoobsługowych portali ochrony danych, które stanowią rewolucję dla użytkowników i firm. Te...

Cyfrowe systemy odpornościowe: Ochrona danych w bezpieczeństwie IT

W dobie postępującej cyfryzacji tematy takie jak cyfrowe systemy odpornościowe, ochrona danych i cyberbezpieczeństwo stają się coraz ważniejsze. Przyglądamy się, jak istotna jest solidna architektura bezpieczeństwa IT dla ochrony naszych danych i bezpieczeństwa...

Międzynarodowe przepisy o ochronie danych: globalny wpływ na firmy

W coraz bardziej połączonym świecie zdajemy sobie sprawę z rosnącego znaczenia ochrony danych dla firm. Globalizacja nie tylko rozszerzyła rynek, ale także przyniosła nowe wyzwania w zakresie zgodności i ochrony danych....