Nouveaux développements en matière de protection des données et leurs conséquences pour les délégués à la protection des données externes

Nous vivons une période d'évolution rapide en matière de protection des données, qui a un impact considérable sur le rôle et les responsabilités des délégués à la protection des données externes. Face à la complexité des lois sur la protection des données, y compris le RGPD, il...

Audits de protection des données par des délégués à la protection des données externes

Nous vivons à l'ère de la numérisation, où la protection des données personnelles est plus que jamais sous les feux de la rampe. En tant qu'entreprise, nous avons l'énorme responsabilité de protéger la vie privée de nos clients et de nos collaborateurs. C'est là qu'interviennent les audits de protection des données par...

Études de cas : Collaboration réussie avec un délégué à la protection des données externe

À l'ère de la numérisation, la sécurité des données joue un rôle de plus en plus important. Les entreprises sont confrontées à de grands défis qu'elles ne peuvent souvent pas relever seules. Des études de cas montrent ici une collaboration avec un...

Rôle et obligations d'un délégué à la protection des données externe

Nous vivons à une époque où la protection des données et la conformité au GDPR sont d'une importance capitale. Avec l'introduction du Règlement général sur la protection des données (RGPD) et la mise à jour de la Loi fédérale sur la protection des données (BDSG), l'importance du délégué à la protection des données,...

Entretiens avec des responsables externes de la protection des données

Garantir la conformité avec le GDPR est une responsabilité centrale pour nous. Dans ce contexte, les entretiens avec des délégués à la protection des données externes jouent un rôle significatif, car ils permettent d'impliquer des experts qui disposent...

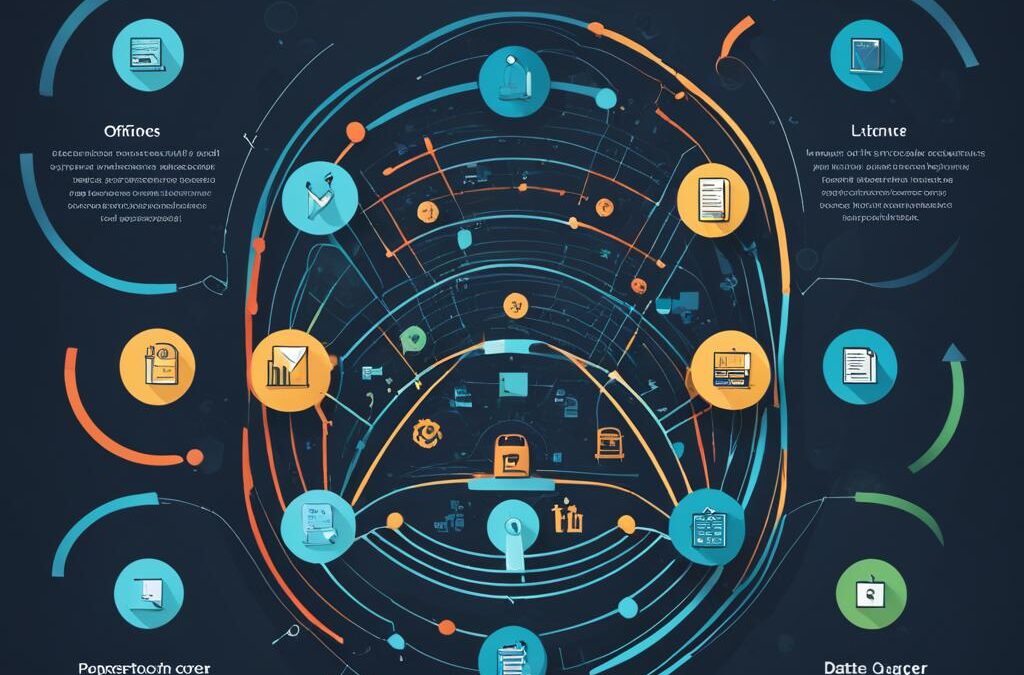

Comparaison : délégué à la protection des données externe vs. interne

Nous sommes souvent confrontés à la décision de savoir si un délégué interne à la protection des données ou un délégué externe à la protection des données est le meilleur choix pour notre entreprise. Ce choix ne concerne pas seulement la conformité au RGPD, mais a également...

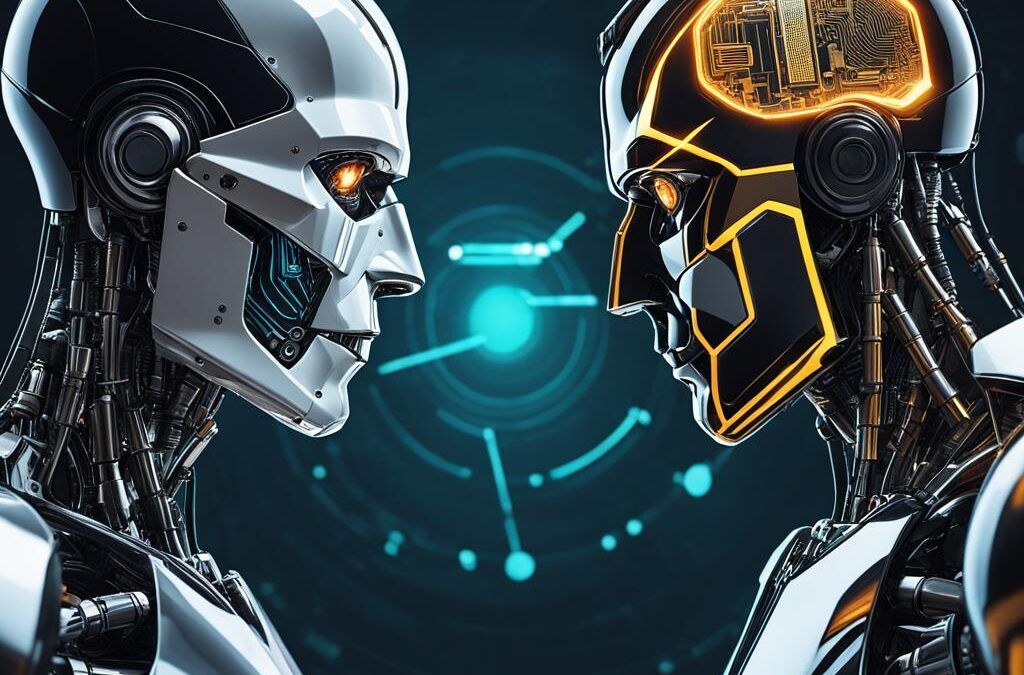

Intelligence artificielle et protection des données : nouveaux défis en 2024

Nous sommes à l'aube d'une nouvelle année d'innovation et de transformation technologiques. Le monde avancé de l'intelligence artificielle (IA) ne cesse de croître, apportant avec lui des percées spectaculaires et un potentiel d'optimisation. Mais à chaque nouvelle...

Portails de protection des données en libre-service : Des innovations pour les utilisateurs et les entreprises

Nous vivons dans une ère où la protection des données et la confidentialité numérique sont une priorité absolue. C'est avec fierté que nous présentons les derniers développements dans le domaine des portails de protection des données en libre-service, qui constituent une révolution pour les utilisateurs et les entreprises. Ces...

Systèmes immunitaires numériques : Protection des données dans la sécurité informatique

À l'ère de la numérisation croissante, des thèmes tels que les systèmes immunitaires numériques, la protection des données et la cybersécurité prennent de plus en plus d'importance. Nous nous penchons sur l'importance d'une architecture de sécurité informatique robuste pour la protection de nos données et...

Législation internationale sur la protection des données : impact global sur les entreprises

Dans un monde de plus en plus interconnecté, nous reconnaissons l'importance croissante de la protection des données pour les entreprises. La mondialisation n'a pas seulement élargi le marché, elle a également entraîné de nouveaux défis en matière de conformité et de protection des données....